0day问世:Chrome zero-day vulnerability

这次比CVE-2021-21148的事件还要影响大,好家伙,直接给Chrome的版本怼到了90版本。

Ax Introduction

Chrome V8 Javascript Engine remote code execution zero day exploit. Google is expected to release an update to their browser on tuesday 04/14/2021 that will address this vulnerability.

Information

漏洞预警:谷歌浏览器存在0day漏洞

编号:VHN-390359

影响版本:

- Chrome <= 90.0.4430.72

- Edge <= 90.0.818.39

- Wechat PC <= 3.2.1.141

Time line

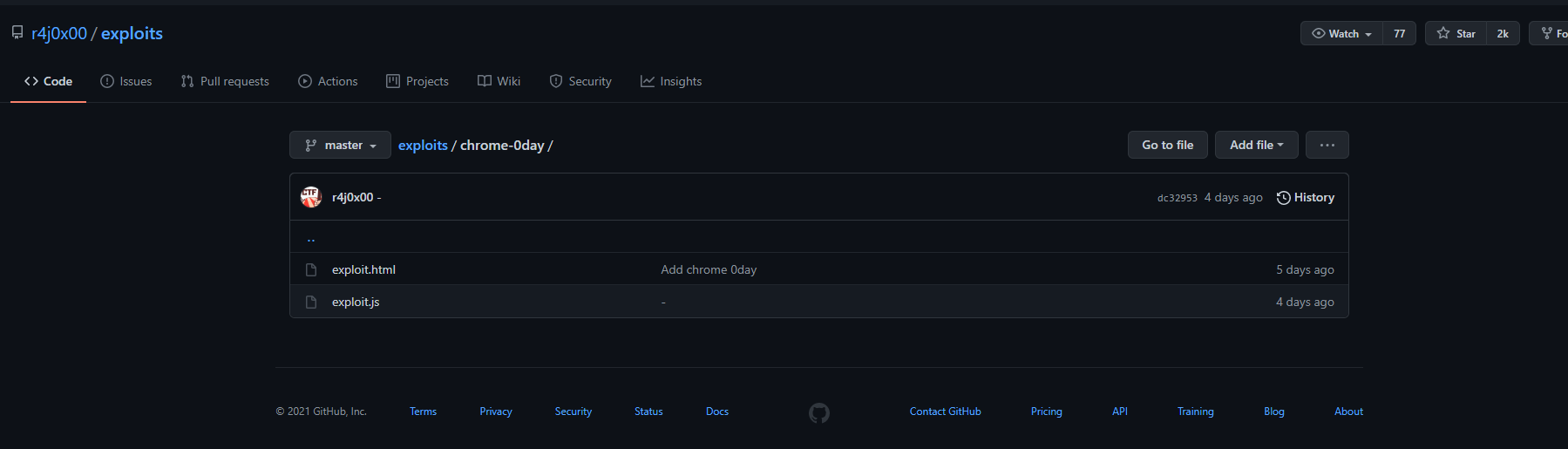

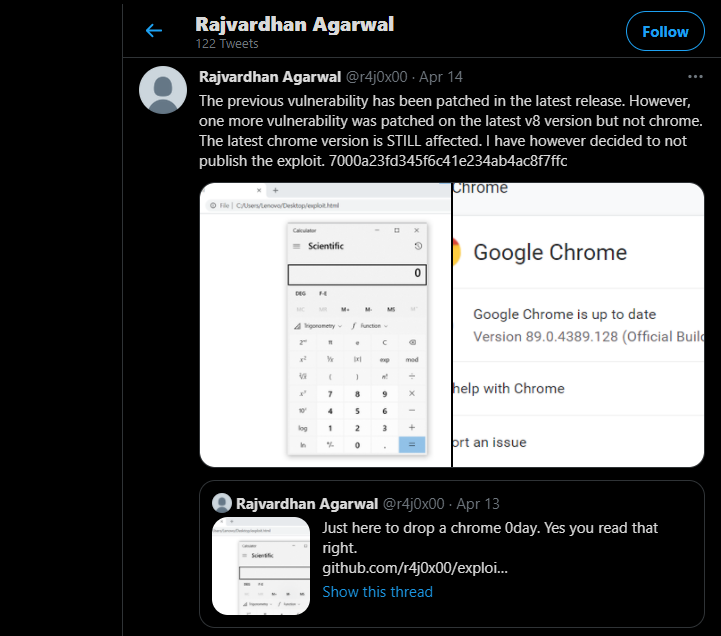

2021 年 4 月 13 日,国外安全研究员拉杰瓦尔丹·阿加瓦尔(Rajvardhan Agarwal)@ r4j0x00发布了 Google Chrome 浏览器远程代码执行 0Day 漏洞的 PoC

Chrome内核的浏览器在国内有广泛的应用,包括360安全浏览器、遨游浏览器、搜狗浏览器、极速浏览器等,微信也是使用Chrome内核。

谷歌周二发布了适用于Windows,Mac和Linux的Chrome网络浏览软件的新版本,其中包含针对两个新发现的安全漏洞的补丁,并称这两个漏洞均在野外存在,允许攻击者进行主动利用。

这两个缺陷之一涉及其V8 JavaScript渲染引擎(CVE-2021-21220)中的不可信输入验证不足,上周在Pwn2Own 2021黑客大赛上,Dataflow Security的Bruno Keith和Niklas Baumstark证明了这一点。

Chrome技术计划经理Prudhvikumar Bommana在博客文章中指出: “ Google知道有报道称CVE-2021-21206和CVE-2021-21220的漏洞是在野外存在的。

值得注意的是,利用漏洞的存在并不能证明威胁行为者正在积极利用漏洞。自今年年初以来,Google修复了Chrome受到攻击的三个缺陷,包括CVE-2021-21148,CVE-2021-21166和CVE-2021-21193。

在Chrome 90该浏览器的89版进行了增量更新,其中包含一个无法预料的漏洞,现已确认是零日漏洞。零日(Zero-Day)是在正式发布软件版本后,狂野地发现利用安全漏洞的漏洞时使用的术语。

Chrome 90的更新总共包含37个错误修复和安全补丁,为研究人员带来了超过50,000美元的错误赏金

https://chromereleases.googleblog.com/2021/04/stable-channel-update-for-desktop_14.html

Insufficient validation

The V8 flaw found by the Pwn2Own competitors was categorized by Google as due to “insufficient validation of untrusted input in V8 for x86_64.”

This hints that you can trip up V8 by feeding it JavaScript that it can’t handle. The instruction-set specification “x86-64” — in other words, 64-bit Intel/AMD chipsets — implies that the flaw may not affect 32-bit versions of Chromium browsers or other chipsets, but we really don’t know.

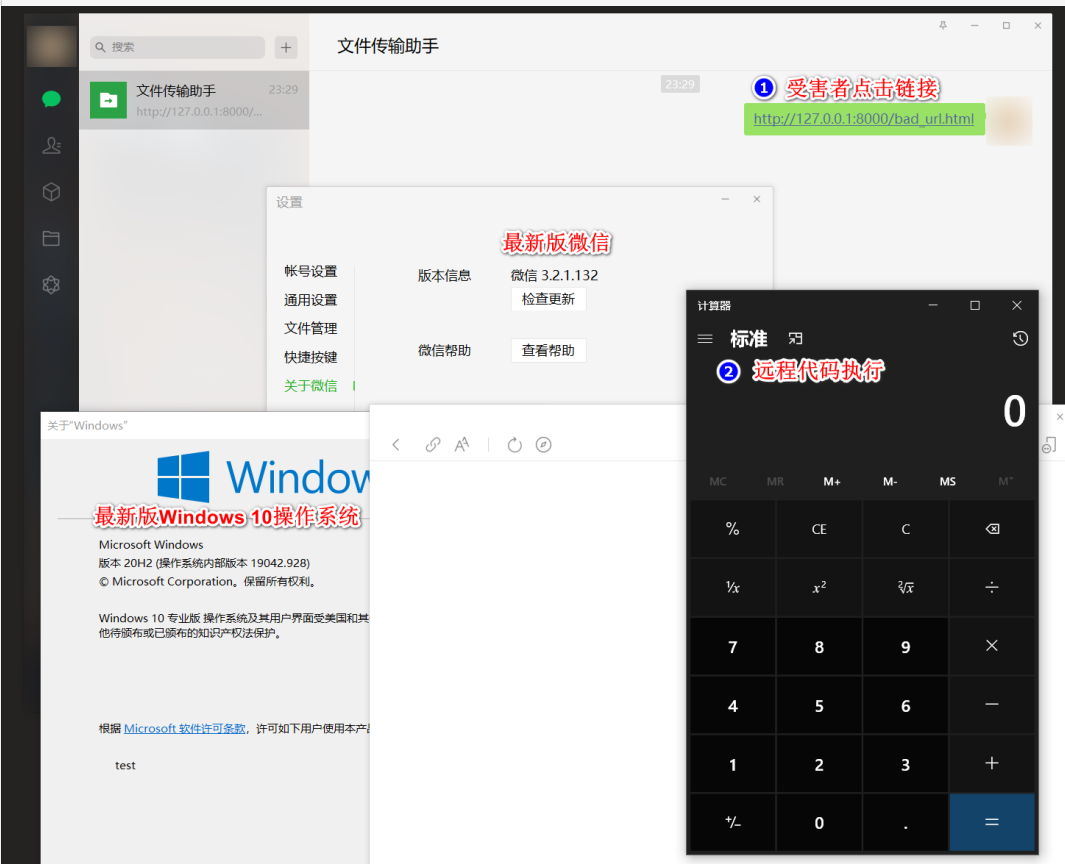

近日,青藤主机安全产品捕获了一个高威胁的在野微信0day漏洞。黑客只需要通过微信发送一个特制web链接,用户一旦点击链接,微信PC(windows)版进程wechatweb.exe会加载shellcode执行,整个过程无文件落地,无新进程产生。青藤检测出wechatweb.exe存在内存恶意代码,继而排查出了0day漏洞,并在第一时间报告腾讯安全应急响应中心并协助其修复漏洞。

该漏洞已被修复并发布了更新版本,强烈建议看到此文章的朋友们,如果你的微信PC版本在3.2.1.141以下,请及时点击设置-关于微信-检查更新,避免因此漏洞产生任何损失!

Bx Reproduction

国外研究人员复现视频

微信复现

原理:通过微信点击URL链接,过程中会调用微信内置浏览器(chrome内核,并开启了–no-sandbox参数)加载远程js代码并执行,等针对chrome漏洞利用的js代码成功执行后,shellcode将启动远控进程,最终获取该PC当前用户权限

复现视频:白鼠安全团队发布

https://mp.weixin.qq.com/s/T_DI597lE5USLSDenx57qQ

Cx Patch Vulnerabilities

因为目前最新版本还没有对此做出修复,所以时刻关注更新动态。

升级Chrome 浏览器至最新 版本:Chrome 浏览器中打开 chrome://settings/help ,检查更新。

更新 Microsoft Edge 浏览器至最新版本:Microsoft Edge 浏览器中打开edge://settings/help ,检查更新。

更新手机以及电脑微信版本至最新版本

官方下载链接:https://dldir1.qq.com/weixin/Windows/WeChatSetup.exe

Dx Suggestion

在虚拟机中使用谷歌浏览器,这是一个目前来说很好的方法,在官方没有给出修复之前。

不要乱点来历不明的网络链接和邮件。

关闭微信自动下载。

Ex Addition

2015年7月1日生效的《中华人民共和国国家安全法》第14条规定,每年4月15日为全民国家安全教育日。

永恒之锋团队借此机会,宣传一些安全知识

首先,来一波网络安全的吧

中华人民共和国网络安全法(2017年6月1日起施行)

第二十二条任何个人和组织不得从事入侵他人网络、干扰他人网络正常功能、窃取网络数据等危害网络安全的活动;不得提供从事入侵网络、干扰网络正常功能、窃取网络数据等危害网络安全活动的工具和制作方法;不得为他人实施危害网络安全的活动提供技术支持、广告推广、支付结算等帮助.

第三十八条任何个人和组织不得窃取或者以其他非法方式获取公民个人信息,不得出售或者非法向他人提供公民个人信息。

第六十三条违反本法规定,给他人造成损害的,依法承担民事责任。

第六十四条违反本法规定,构成犯罪的,依法追究刑事责任.

中华人民共和国刑法(285.286)

第二百八十五条违反国家规定,侵入国家事务、国防建设、尖端科学技术领域的计算机信息系统的,处三年以下有期徒刑或者拘役。

第二百八十六条违反国家规定,对计算机信息系统功能进行删除、修改、增加、干扰,造成计算机信息系统不能正常运行,后果严重的,处五年以下有期徒刑或者拘役;后果特别严重的,处五年以上有期徒刑。违反国家规定,对计算机信息系统中存储、处理或者传输的数据和应用程序进行删除、修改、增加的操作,后果严重的,依照前款的规定处罚。

国家安全包括哪些方面?

当代国家安全包括16个方面的基本内容:政治安全、国土安全、军事安全、经济安全、文化安全、社会安全、科技安全、网络安全、生态安全、资源安全、核安全、海外利益安全、生物安全、太空安全、极地安全、深海安全。

危害国家安全的行为有哪些?

《中华人民共和国国家安全法》规定:本法所称危害国家安全的行为,是指境外机构、组织、个人实施或者指使、资助他人实施的,或者境内组织、个人与境外机构、组织、个人相勾结实施的危害国家安全的行为。具体有:

· 阴谋颠覆政府,分裂国家,推翻社会主义制度的;

· 参加间谍组织或者接受间谍组织及其代理人的任务的;

· 窃取、刺探、收买、非法提供国家秘密的;

· 策动、勾引、收买国家工作人员叛变的;

· 进行危害国家安全的其他破坏活动的。

Fx Reference

[0] https://twitter.com/r4j0x00/status/1381643526010597380

[1] https://github.com/r4j0x00/exploits/tree/master/chrome-0day

[2] https://www.freebuf.com/vuls/269752.html

[3] https://chromeunboxed.com/chrome-90-is-here-and-y

[4] https://thehackernews.com/2021/04/2-new-chrome-0-

[5] https://chromereleases.googleblog.com/2021/04/stable-

[6] https://mp.weixin.qq.com/s/e6D-jLhkehr9AG4hu0LfwA

[7] https://mp.weixin.qq.com/s/CMA7te7ZYa1Q2Zg8Y8tXbg